Tor 和 VPN 都是用于提高网络隐私和安全的工具,但它们在技术实现和使用场景上有所不同。Tor 通过多重加密和随机的节点传输数据,提供高度匿名性;而 VPN 通过单一的安全服务器路由数据,提供速度较快的加密连接,适合日常安全和绕过地域限制。二者可结合使用,以增强用户的网络隐私和安全。

Tor与VPN的定义和基本功能

什么是Tor?它是如何工作的?

- 定义与目的:Tor(The Onion Router)是一种允许用户匿名浏览互联网的网络。其主要目的是通过多重加密保护用户的身份和活动免受监视和分析。

- 工作机制:Tor 通过一个由全球志愿者维护的分布式网络节点传输数据。用户数据在进入网络前被分层加密,每通过一个节点,数据就解开一层加密,直至到达目的地。这种“洋葱式”路由保障了极高的匿名性和数据安全。

- 节点和路径选择:Tor 网络中的数据路径是随机选择的,每个数据包的路径都是独立选择的。这种设计增加了追踪用户或解析其行为模式的难度。

VPN的基础:原理和主要用途

- 定义与功能:虚拟私人网络(VPN)是一种加密服务,它允许用户通过一个私有的、加密的隧道安全地连接到另一个网络。VPN 隐藏用户的IP地址,通过远程服务器重新路由其网络流量。

- 加密与安全性:VPN 通过建立安全的、经过加密的连接来保护用户的数据免受窃听。无论用户使用的是不安全的公共Wi-Fi还是私人网络,VPN都提供了一个安全层。

- 用途和适用性:VPN 主要用于保护在线活动的隐私、绕过地理限制的内容以及防止ISP跟踪。它适用于需要保护数据传输安全、访问限制内容或保持通信秘密的用户。

技术对比:Tor与VPN的差异

加密方法:Tor的多层加密与VPN的端到端加密

- Tor的多层加密:Tor 使用所谓的“洋葱路由”技术,数据包被层层加密,每经过一个节点,就剥去一层加密,直到达到最终目的地。这种方法保证了传输过程中的高度匿名性和安全性,但也带来了较大的延时。

- VPN的端到端加密:VPN 创建一个安全的隧道,其中所有数据都被端到端加密。这意味着从用户设备到VPN服务器之间的数据在传输过程中始终是加密的,保护数据不被外部窥视。

- 加密强度和实用性:虽然两者都提供强大的加密保护,但VPN的加密更便于日常使用,提供了较好的速度和兼容性,适合需要安全传输大量数据的用户。

性能分析:Tor和VPN在速度和延迟方面的比较

- 速度差异:由于Tor的数据必须通过多个随机选定的节点,这增加了传输路径的长度和复杂性,导致比VPN更慢的速度。VPN通常只通过一个预选的服务器,因此提供更快的连接速度。

- 延迟对比:Tor的每个节点都会解密和重新加密数据,这不仅增加了处理时间,也增加了延迟。相比之下,VPN的延迟通常较低,因为数据直接通过单一的加密通道传输。

- 适用场景:Tor在需要极端匿名性的情况下更为合适,如访问被封锁的新闻网站或发布敏感信息。而VPN则更适合日常的安全浏览,如在线购物、视频流媒体观看和安全的文件传输。

使用场景:何时使用Tor,何时选择VPN

使用Tor的最佳场景和限制

- 最佳场景:Tor 是在需要极高匿名性的情况下的理想选择,如政治活动家、记者或在高度审查制度下的用户,他们需要隐藏自己的网络活动和地理位置,以避免监视和迫害。

- 浏览敏感内容:Tor 非常适合访问被封锁或审查的网站,因为它能够绕过地理限制,并保护用户的真实IP地址不被发现。

- 限制:Tor 的速度相对较慢,不适合流媒体视频或下载大文件。此外,由于其节点是由志愿者运行,网络可靠性可能不如商业服务如VPN稳定。

VPN的优势和适用环境

- 优势:VPN 提供快速、稳定的连接,适用于大部分日常在线活动,如安全浏览、流媒体观看、在线游戏和访问公司网络。它的端到端加密确保了数据传输的安全。

- 适用环境:VPN 特别适合在公共Wi-Fi环境中使用,它能防止网络窃听和数据盗用。同时,VPN 可以用来访问地区限制内容,如国外的电视节目和网站。

- 企业和远程工作:对于需要远程访问工作网络的商业用户,VPN 是一种保护数据不被未授权访问的有效工具。它可以为企业远程员工提供一个安全的访问平台。

安全性对比:Tor和VPN哪个更安全?

安全漏洞分析:Tor和VPN的潜在风险

- Tor的风险:Tor网络的一个潜在风险是其出口节点的安全问题。由于出口节点可以访问传输的数据(除非数据本身经过加密),恶意的出口节点操作者可能窥探或篡改数据。此外,由于Tor的路径选择是随机的,这可能导致数据经过敌对国家的节点,增加被监视的风险。

- VPN的风险:VPN的主要风险在于VPN服务提供商的信任问题。如果VPN提供商记录用户的活动或无法抵抗外部压力将数据交给第三方,用户的隐私和安全将受到威胁。此外,VPN的加密方式也可能因技术过时而变得脆弱。

- 技术漏洞:无论是Tor还是VPN,都可能受到先进的网络攻击,如时间相关分析和流量分析攻击,这些都可能削弱其匿名性。

隐私保护:两种技术在保护用户隐私方面的表现

- Tor的隐私保护:Tor提供了非常高级的隐私保护,主要是通过其多重加密和随机节点传递机制,使得追踪用户和解析其行为变得极为困难。尽管存在出口节点的隐患,但不记录任何用户活动的设计使得Tor在保护隐私方面表现出色。

- VPN的隐私保护:VPN的隐私保护依赖于其无日志政策和强加密措施。虽然VPN能有效隐藏用户的IP地址并加密数据内容,但它的隐私保护水平很大程度上取决于提供商的政策和所在国家的法律法规。

兼容性和结合使用:Tor与VPN的组合策略

如何同时使用Tor和VPN提高安全性

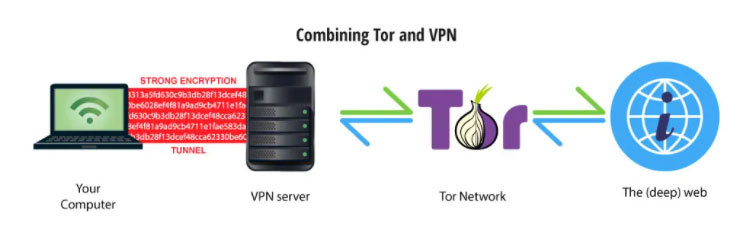

- VPN到Tor的连接:用户首先连接到VPN服务器,然后通过VPN访问Tor网络。这种方法可以隐藏用户正在使用Tor的事实,同时VPN的加密也可以保护信息在进入Tor网络前的安全。

- Tor到VPN的连接:在这种配置中,数据首先通过Tor网络发送,然后再通过VPN。这种方法可以隐藏用户的真实IP地址并通过VPN的加密保护数据离开Tor网络时的安全,同时也可以访问那些屏蔽来自Tor出口节点的网站。

- 选择合适的VPN服务:使用这种组合策略时,选择一个可靠的VPN服务提供商是关键。理想的VPN服务应支持严格的无日志政策,强加密协议,并位于隐私保护法律较强的国家。

结合使用的潜在问题和解决方案

- 速度和延迟问题:同时使用Tor和VPN可能会显著影响互联网速度和响应时间。减少这种影响的一种方法是选择高速的VPN服务,并只在需要极端匿名时使用Tor。

- 复杂性和配置错误:正确配置Tor和VPN的组合使用可能比较复杂,配置错误可能会导致安全漏洞。为此,用户应详细阅读相关指南,并考虑使用那些提供专门支持此类配置的VPN服务。

- 法律和政策风险:在某些国家,使用Tor和VPN可能会引起法律问题或被视为可疑行为。用户应了解当地的法律和政策,必要时咨询法律专家。

Tor和VPN可以一起使用吗?

是的,Tor和VPN可以一起使用来提高网络安全和隐私。这种组合可以采取两种形式:先连接VPN然后访问Tor网络,或者先通过Tor网络,然后连接到VPN。每种方式都有其优势和特定的用途,例如隐藏你的Tor使用或访问那些屏蔽Tor出口节点的服务。

使用Tor和VPN的组合有什么好处?

组合使用Tor和VPN可以提供双重加密,增强匿名性和在线安全。这种方法特别适合需要高度隐私保护的用户,如记者和政治活动人士。它也有助于绕过严格的网络审查,访问在某些国家和地区被封锁的内容。

Tor和VPN组合使用时应注意什么?

在同时使用Tor和VPN时,用户应注意选择一个可靠的VPN提供商,确保VPN不保留日志,并提供强大的加密。同时,这种组合可能会显著减慢互联网速度,因为数据流需要通过多个节点加密和解密。用户还应了解自己所在国家的相关法律,确保不违反当地法规。